Automatisierte Kontoerstellung in Legacy- und Standardanwendungen und ein kontinuierlich synchronisiertes Zugangskontrollsystem. Dies (und mehr) ermöglichte es uns, die Sicherheit eines wichtigen Akteurs im Bereich der europäischen Versicherungen zu gewährleisten.

Geschützte Identität

Ansatz und Lösung

Ansatz

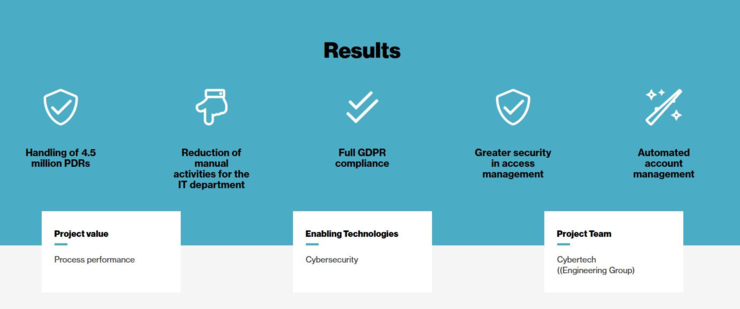

Wenn Sie eines der größten europäischen Versicherungsunternehmen sind, werden Identitäts- und Zugriffsmanagement (IAM) zusammen mit Identität und Governance (IAG) zu zwei der wichtigsten Prioritäten bei der Sicherung Ihrer Daten und der Ihrer Kunden.

Um dieses Ziel zu erreichen, wird eine Lösung benötigt, die in der Lage ist, die Erstellung von Konten sowohl für Legacy- als auch für Standardanwendungen zu automatisieren und ein ständig synchronisiertes Zugangskontrollsystem bereitzustellen, das auf den neuesten Technologien basiert und einen sicheren Zugang zu Anwendungen in ganz Europa gewährleisten kann. Darüber hinaus müssen diese beiden Innovationen eine ständige Anpassung an die auf der GDPR basierenden Regeln für die Identitätsverwaltung gewährleisten.

Cybertech, unser auf Informationssicherheit spezialisiertes Unternehmen, reagierte auf diese Herausforderung, indem es die betreffenden Aktivitäten in Teilphasen aufteilte, um eine schnellere Inbetriebnahme zu erreichen und jegliches Risiko zu verringern. Anschließend unterstützte es das Unternehmen bei der Einführung der Plattform, so dass die Nutzer das System selbstständig nutzen können.

Lösung

Um die Anforderungen der Versicherungsgesellschaft in vollem Umfang zu erfüllen, hat das Cybertech-Team der Organisation die innovativsten Lösungen für die Zugangsverwaltung zur Verfügung gestellt, um:

- ein Self-Service-Portal für die Verwaltung von Profilen und Benutzerpasswörtern zu schaffen

- die ständige Sichtbarkeit und Verfügbarkeit der Zugriffsinstanzen, Berechtigungen und Auditberichte zu gewährleisten

- zweimal im Jahr die Zertifizierung der Benutzerkonten und -berechtigungen zu ermöglichen, um den betreffenden Abteilungen zuverlässige Auditberichte zu liefern.

Verwandte Inhalte